Mit Azure Log Analytics die Authentifizierung von Altlasten aufschlussreich machen

Willkommen zu unserem neuesten Blog-Beitrag, in dem wir Ihnen alles darüber erzählen, wie Sie mit Azure Log Analytics die Legacy-Authentifizierung aufschlussreich machen können. Im Zeitalter der fortschreitenden digitalen Transformation und der zunehmenden Cyber-Bedrohungen ist es unerlässlich, Ihre Authentifizierungsmethoden in den Griff zu bekommen und Sicherheitsrisiken zu minimieren.

Legacy-Authentifizierung, auch bekannt als veraltete oder traditionelle Authentifizierung, ist ein Begriff, der sich auf die älteren und oft weniger sicheren Methoden bezieht, mit denen sich Benutzer bei Anwendungen und Diensten anmelden. Dies ist ein besorgniserregendes Problem, da die Legacy-Authentifizierung Schwachstellen aufdecken und eine leichte Beute für böswillige Akteure sein kann.

Glücklicherweise bietet Azure Log Analytics eine leistungsstarke und effektive Möglichkeit, Einblicke in die Nutzung der Legacy-Authentifizierung in Ihrer Umgebung zu erhalten. Mit diesem Tool können Sie das Benutzerverhalten analysieren, verdächtige Aktivitäten erkennen und proaktiv Maßnahmen zur Stärkung der Sicherheit ergreifen.

In diesem Blogbeitrag erfahren Sie, wie wichtig es ist, die Legacy-Authentifizierung zu verstehen und zu verwalten, welche Möglichkeiten Azure Log Analytics bietet und wie Sie dieses Tool nutzen können, um Ihr Sicherheitsniveau auf die nächste Stufe zu heben.

Egal, ob Sie ein Sicherheitsexperte, ein IT-Administrator oder ein interessierter Leser sind, der sein Unternehmen sicherer machen möchte, dieser Blogbeitrag ist für Sie. Erfahren Sie, wie Sie die Legacy-Authentifizierung aufschlussreich machen und wie Sie Azure Log Analytics nutzen können, um Ihre digitale Umgebung vor Bedrohungen von außen zu schützen.

Sind Sie bereit, Ihre Sicherheitsstrategie zu stärken und die Legacy-Authentifizierung in den Griff zu bekommen? Bleiben Sie bei uns und entdecken Sie, wie Sie Azure Log Analytics nutzen können, um eine sicherere und robustere digitale Landschaft zu schaffen!

Erstellen einer Arbeitsmappe für die Protokollanalyse in Azure

Besuchen Sie https://portal.azure.com

Eine Ressource erstellen

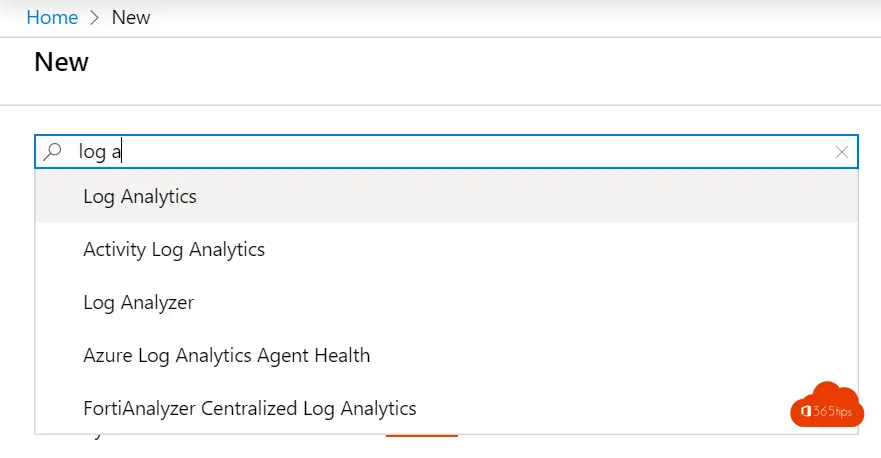

Suche nach Log Analytics

Weitere Einzelheiten finden Sie hier

Klicken Sie auf "Erstellen" - um Ihre Log-Analyse-Umgebung einzurichten

einen Arbeitsbereich erstellen

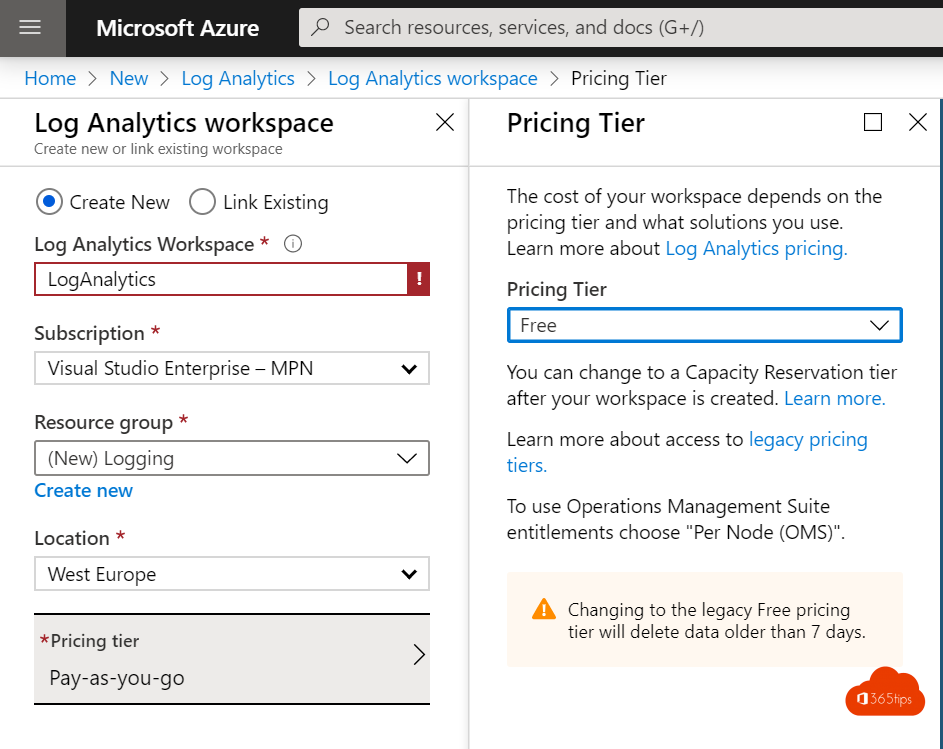

Benennen Sie Ihren Arbeitsbereich

Wählen Sie Ihr Abonnement - in diesem Fall eine Testumgebung

Erstellen Sie eine Ressourcengruppe für Ihre Protokolle.

Wählt den Standort aus: Wenn Sie in Europa sind, dann am besten in Europa.

Die Preisstufe können Sie selbst wählen, sie hängt vom Bedarf ab. In dieser Demo arbeiten wir mit 7 Tagen. (kostenlos)

Sie haben 5 GB pro zahlendem Konto zur Verfügung.

Sie können nach dem Umlageverfahren arbeiten und für das bezahlen, was Sie verbrauchen.

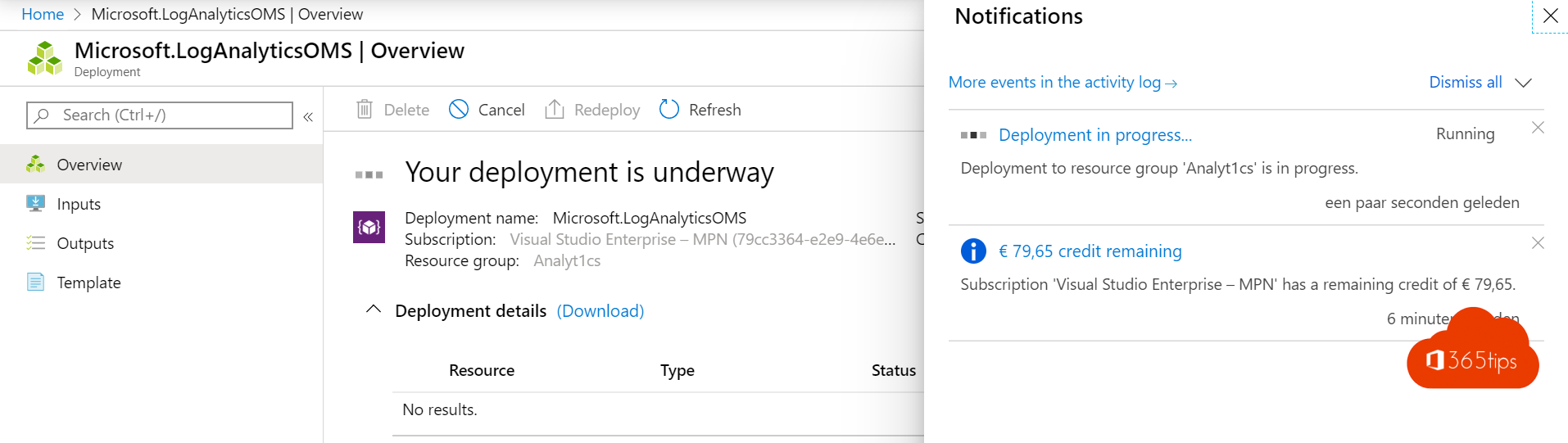

Einsatz im Gange!

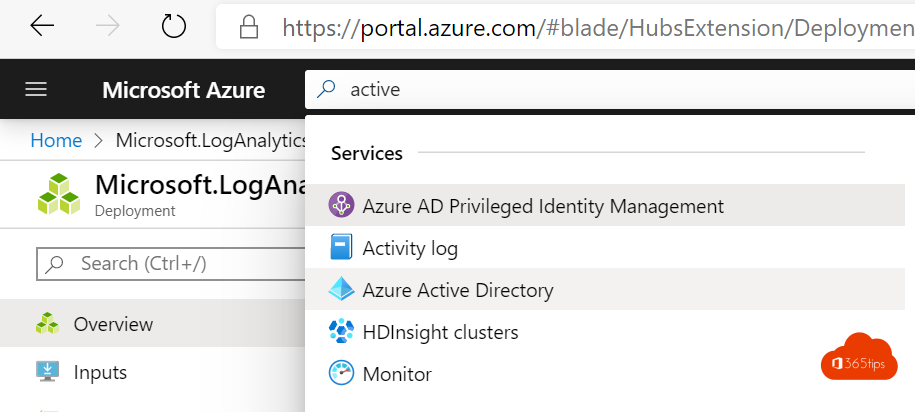

Gehen Sie zu Azure Active Directory

Über portal.Azure.com

Oder über: ActiveDirectoryMenuBlade/Übersicht

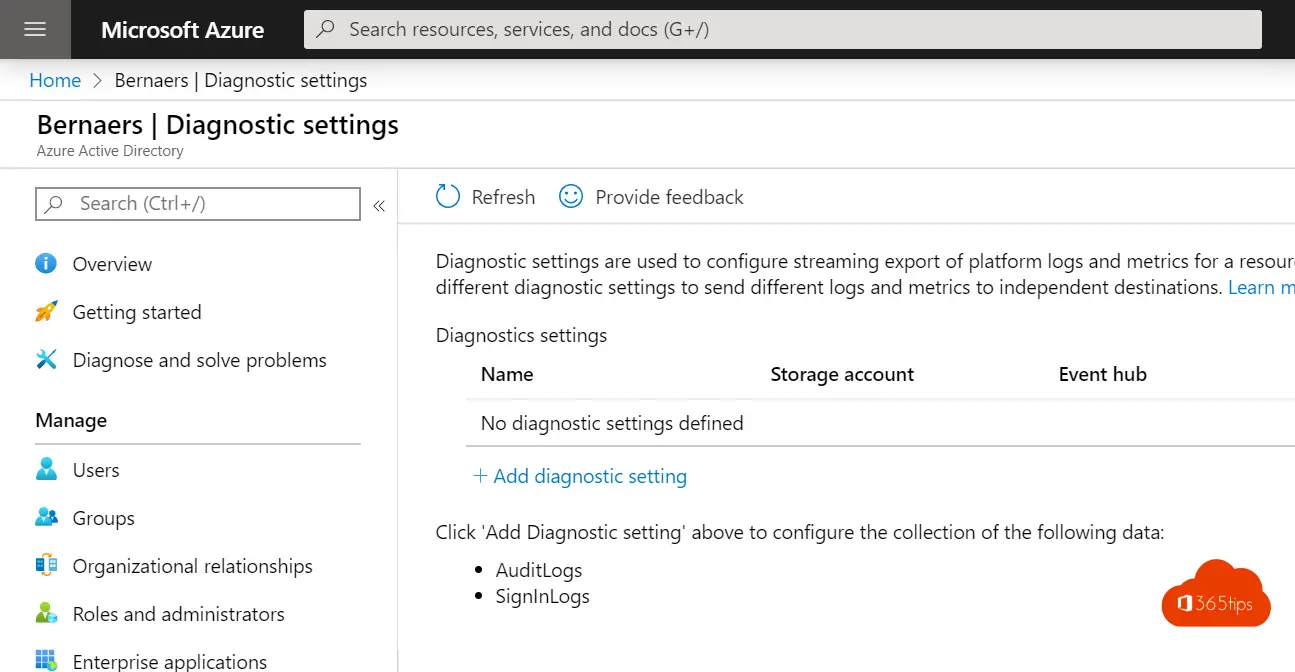

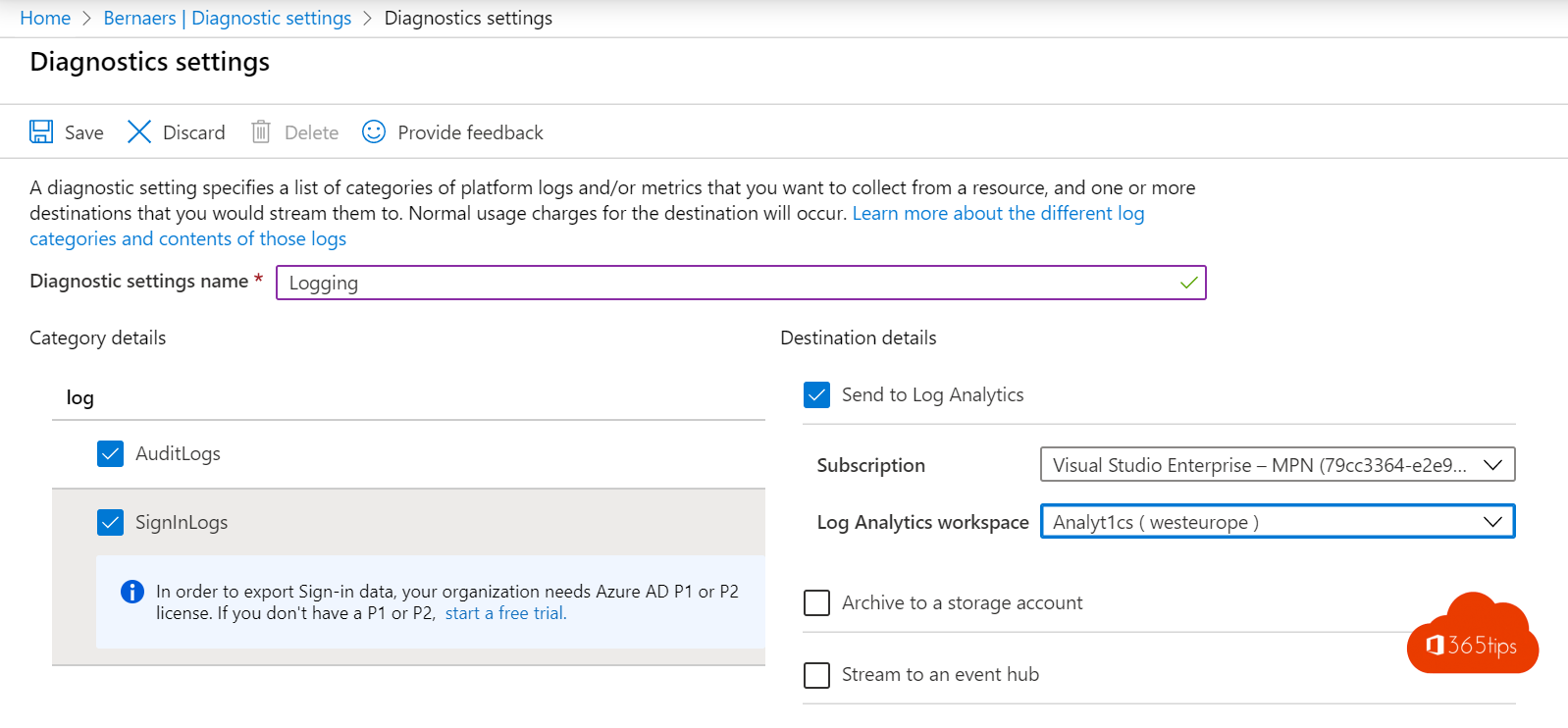

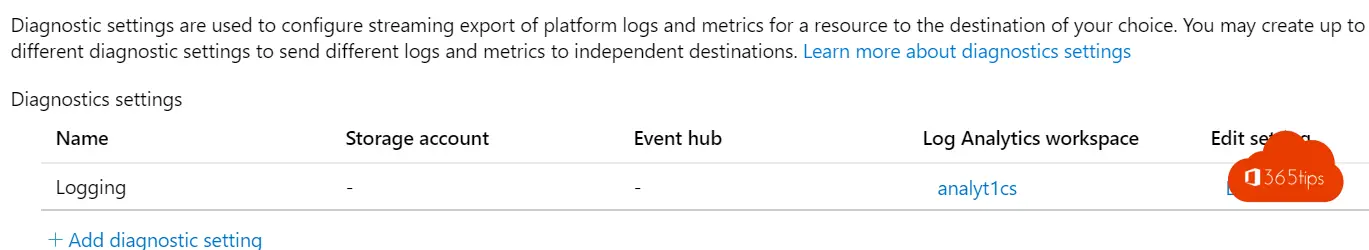

Zu den Diagnoseeinstellungen navigieren

Wählen Sie einen Namen für die Diagnoseeinstellungen

Wählen Sie aus, welche Protokolle Sie kappen möchten.

Audit-Protokolle

Anmeldeprotokolle

Wählen Sie "An Log Analytics senden".

Wählen Sie Ihr Abonnement

Wählen Sie Ihren Arbeitsbereich

...

Das war's!

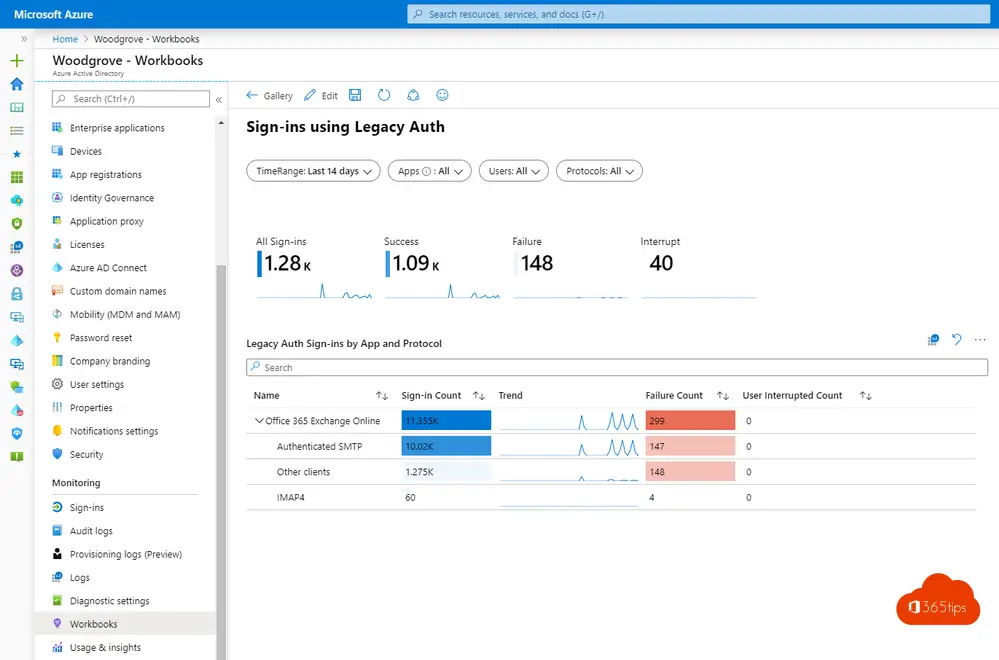

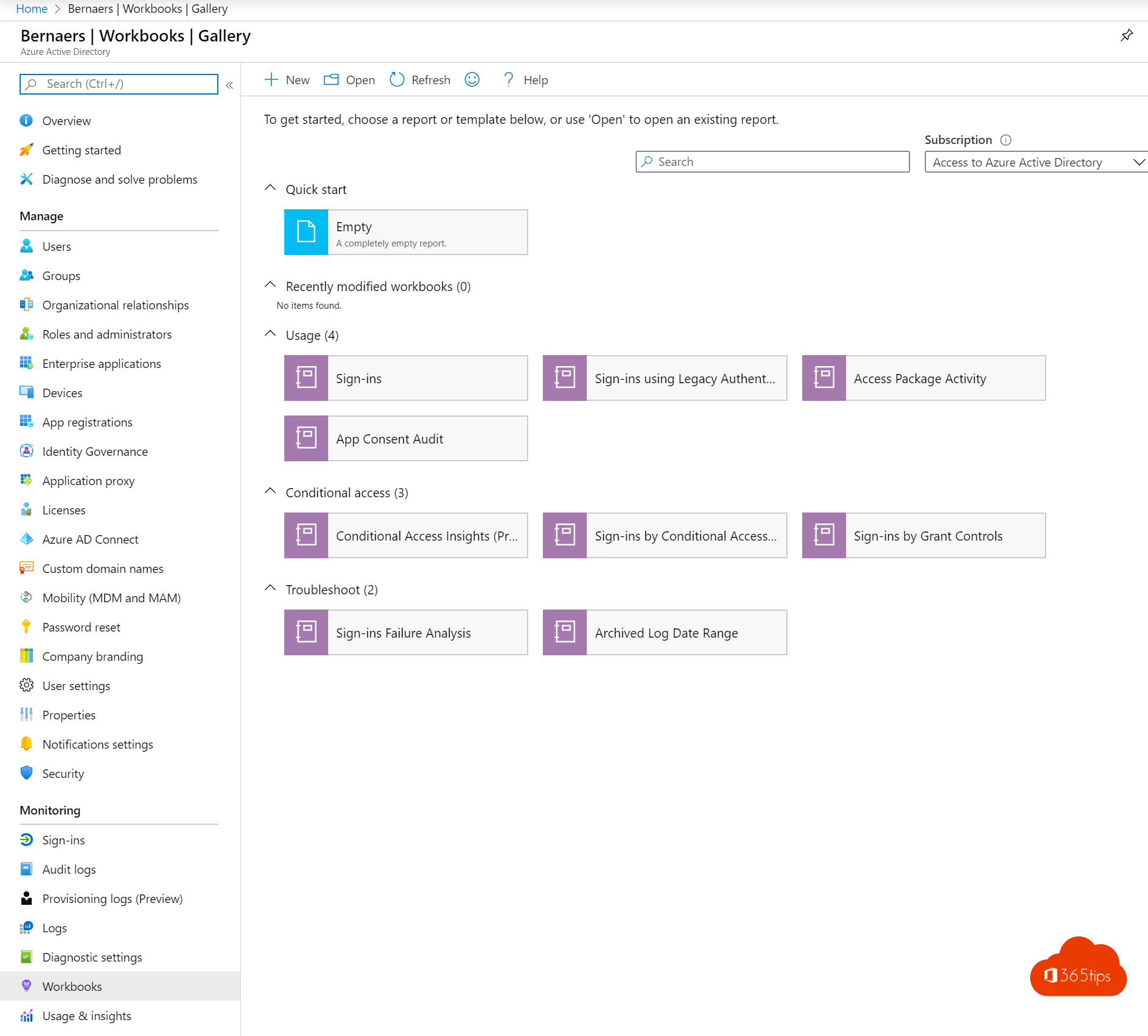

Arbeitsbücher

Zu Arbeitsmappen navigieren

Dabei handelt es sich um von Microsoft erstellte "Arbeitsmappen"-Vorlagen, mit denen Sie auf einfache Weise und ohne Interaktionen klare Berichte und Erkenntnisse erhalten.

Wählen Sie das gewünschte Protokoll aus.

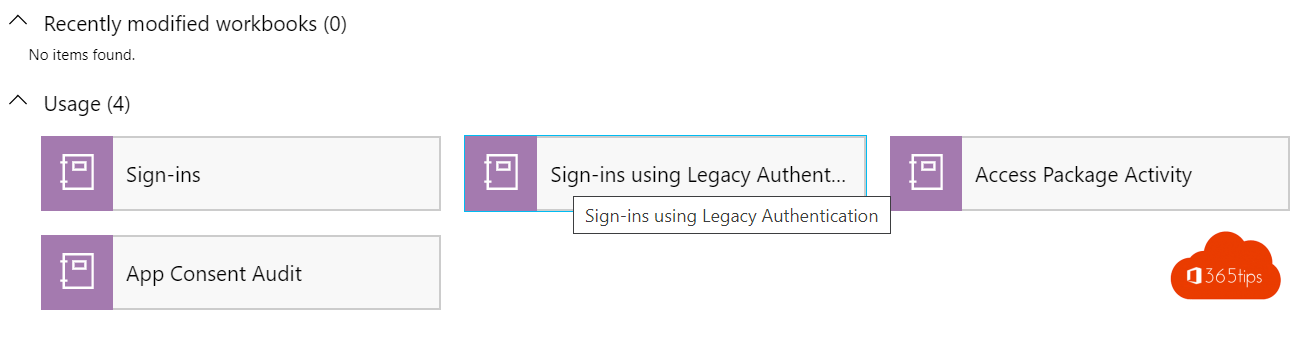

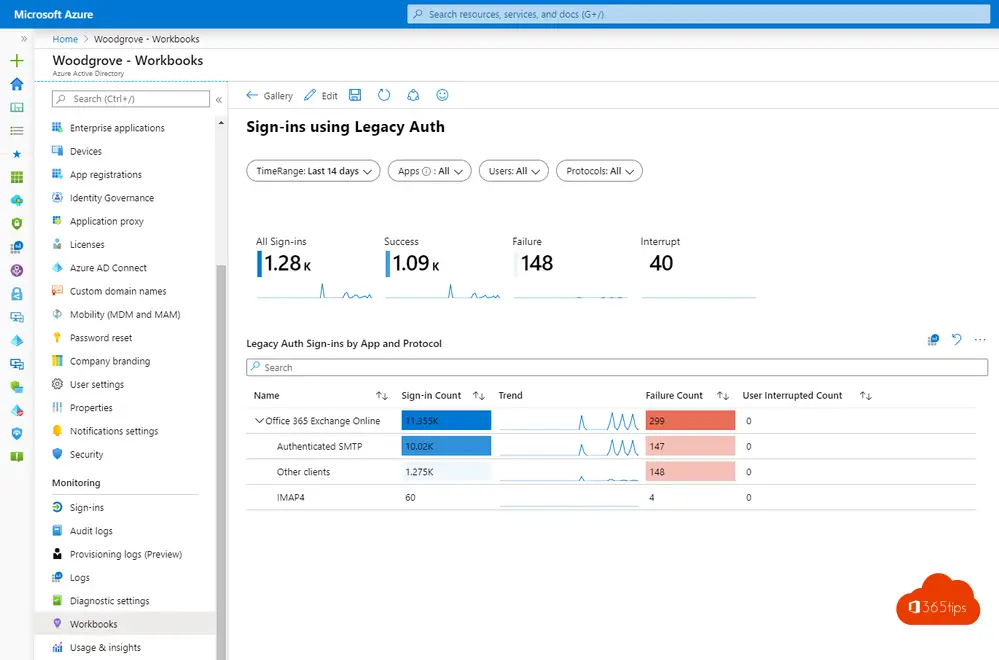

Legacy-Authentifizierung

In diesem Fall möchten Sie sehen, wie viele Anwendungen oder Benutzer heute noch die Legacy-Authentifizierung verwenden.

Sie können dies in der Arbeitsmappe - Legacy-Authentifizierung - sehen.

Klicken Sie auf:

Sie haben jetzt Einblicke in die Anmeldezahlen und -trends in Ihrer Organisation

Nützlich für: Nehmen Sie bei Bedarf Anpassungen vor.

Erkennen der Risiken einer fehlgeschlagenen Authentifizierung

Leider auch die Risiken der erfolgreichen Anmeldungen....

Möchten Sie die Basisauthentifizierung deaktivieren?

Dann starten Sie mit Azure Active Directory Security Defaults!