Rendre l'authentification traditionnelle intelligente grâce à Azure Log Analytics

Bienvenue dans notre dernier article de blog, où nous vous expliquons comment rendre l'authentification héritée perspicace à l'aide d'Azure Log Analytics. À l'ère de la transformation numérique continue et de l'augmentation des cybermenaces, il est essentiel de maîtriser vos méthodes d'authentification et de minimiser les risques de sécurité.

L'authentification ancienne, également connue sous le nom d'authentification obsolète ou traditionnelle, est un terme qui fait référence aux méthodes plus anciennes et souvent moins sûres utilisées par les utilisateurs pour se connecter à des applications et à des services. Il s'agit d'un problème préoccupant car l'authentification traditionnelle peut exposer des vulnérabilités et constituer une proie facile pour les acteurs malveillants.

Heureusement, Azure Log Analytics offre un moyen puissant et efficace d'obtenir des informations sur l'utilisation de l'authentification traditionnelle dans votre environnement. Cet outil vous permet d'analyser le comportement des utilisateurs, de détecter les activités suspectes et de prendre des mesures proactives pour renforcer la sécurité.

Dans cet article de blog, nous vous présentons l'importance de comprendre et de gérer l'authentification existante, les capacités d'Azure Log Analytics et la manière d'utiliser cet outil pour élever votre niveau de sécurité à un niveau supérieur.

Que vous soyez un professionnel de la sécurité, un administrateur informatique ou un lecteur intéressé par la sécurisation de votre organisation, cet article de blog est fait pour vous. Apprenez à rendre l'authentification traditionnelle intelligente et découvrez comment utiliser Azure Log Analytics pour protéger votre environnement numérique contre les menaces extérieures.

Êtes-vous prêt à renforcer votre stratégie de sécurité et à maîtriser l'authentification traditionnelle ? Restez avec nous et découvrez comment vous pouvez utiliser Azure Log Analytics pour créer un paysage numérique plus sûr et plus robuste !

Créer un classeur d'analyse de logs dans Azure

Visitez le site https://portal.azure.com

Créer une ressource

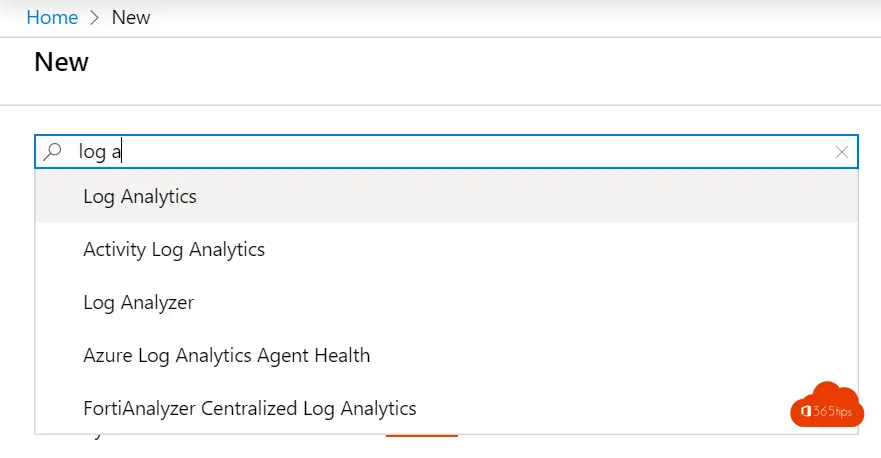

Recherche de Log Analytics

Plus d'informations ici

Cliquez sur créer - pour mettre en place votre environnement d'analyse de logs

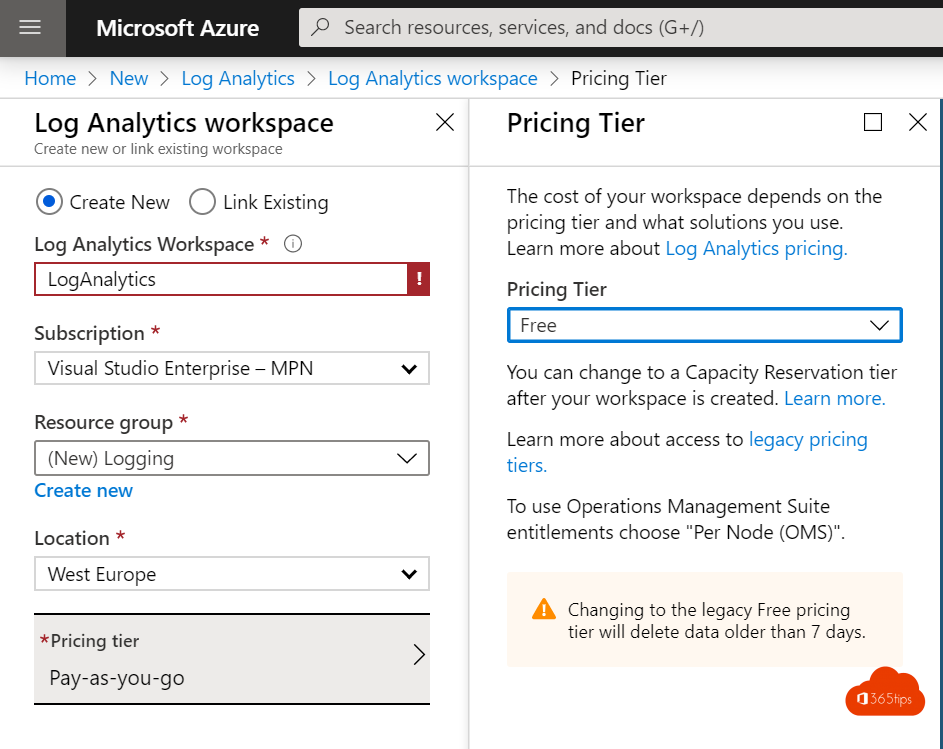

créer un espace de travail

Nommez votre espace de travail

Choisissez votre abonnement - dans ce cas, un environnement de test

Créez un groupe de ressources pour vos journaux.

Choisit le lieu : Si vous êtes en Europe, alors best europe.

Vous pouvez choisir vous-même le niveau de tarification, qui dépend de vos besoins. Dans cette démo, nous travaillons avec 7 jours. (gratuit)

Vous disposez de 5GB gratuits par compte payant.

Vous pouvez utiliser le système de paiement à l'utilisation pour payer ce que vous consommez.

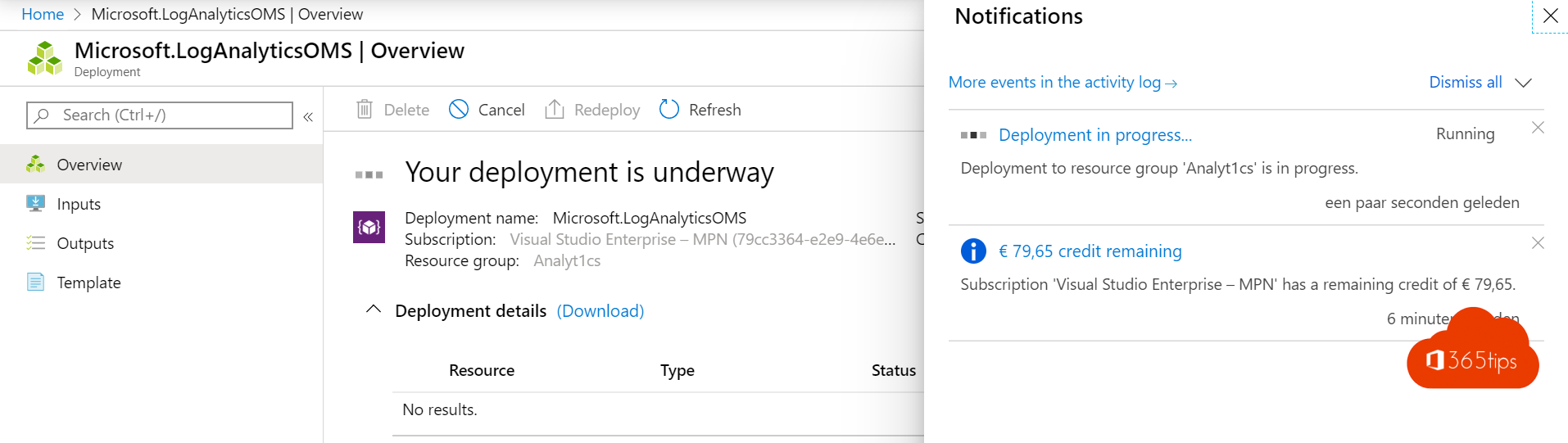

Déploiement en cours !

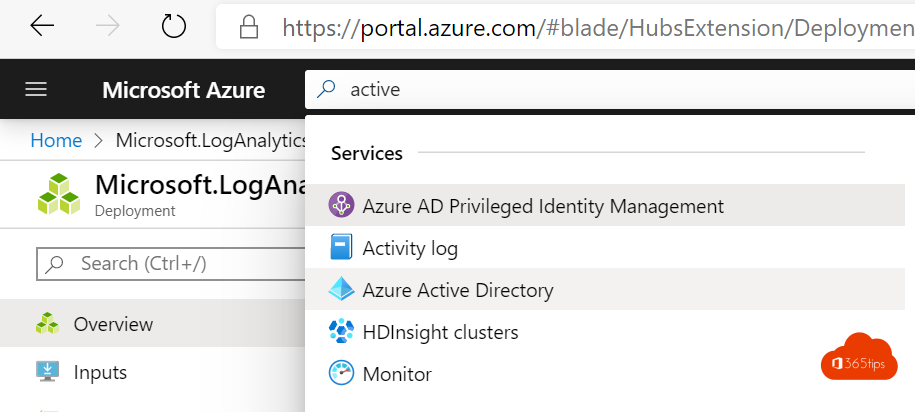

Accéder à Azure Active Directory

Via portal.Azure.com

Ou via : ActiveDirectoryMenuBlade/Overview

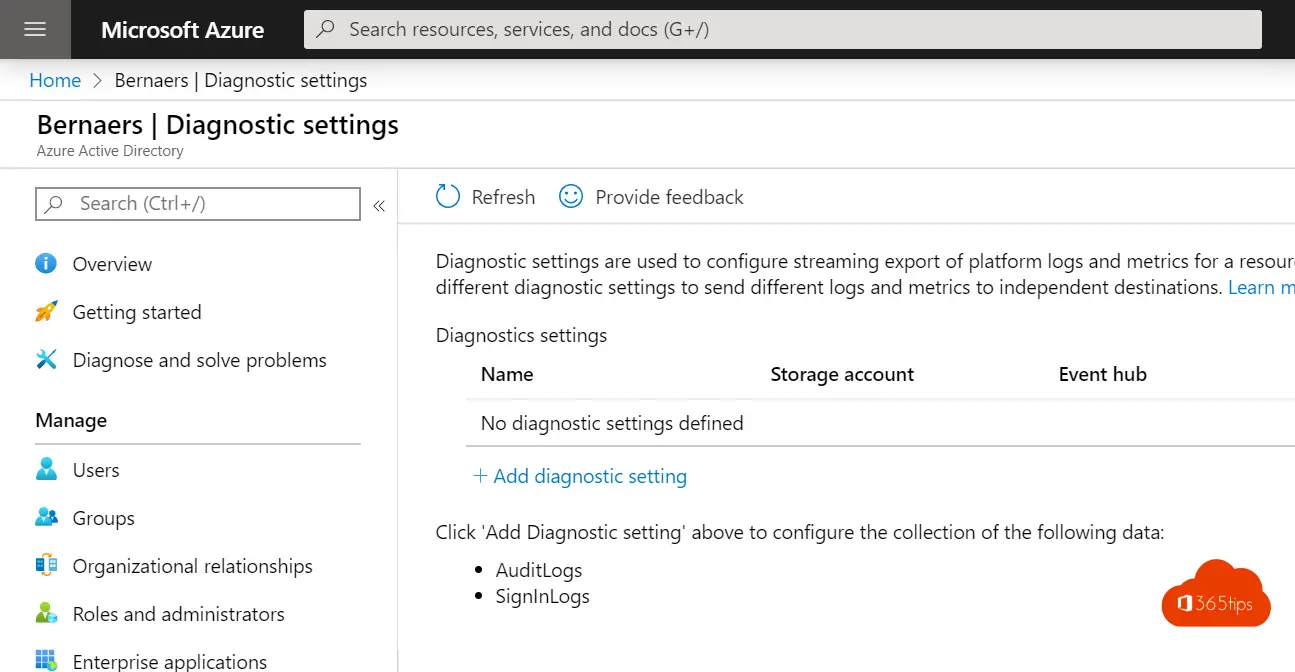

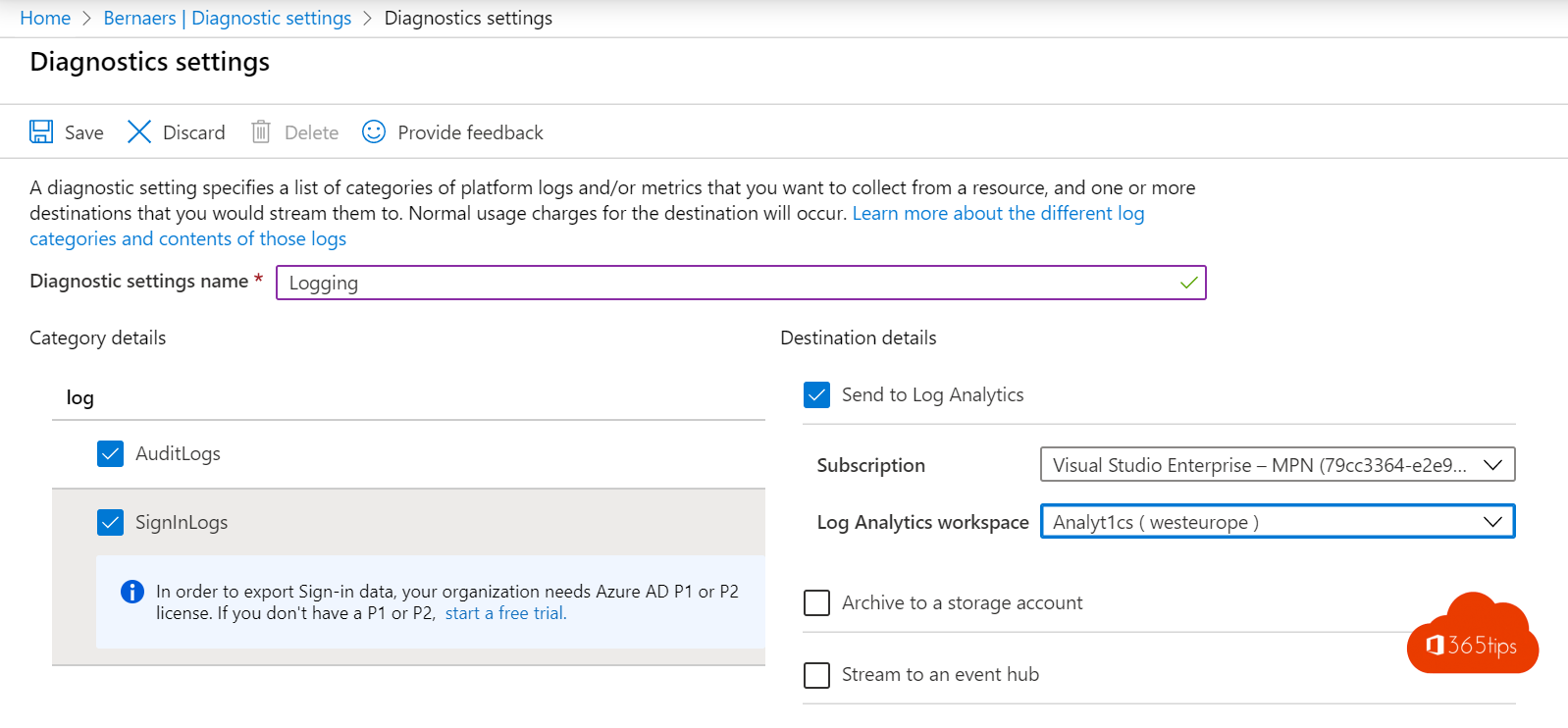

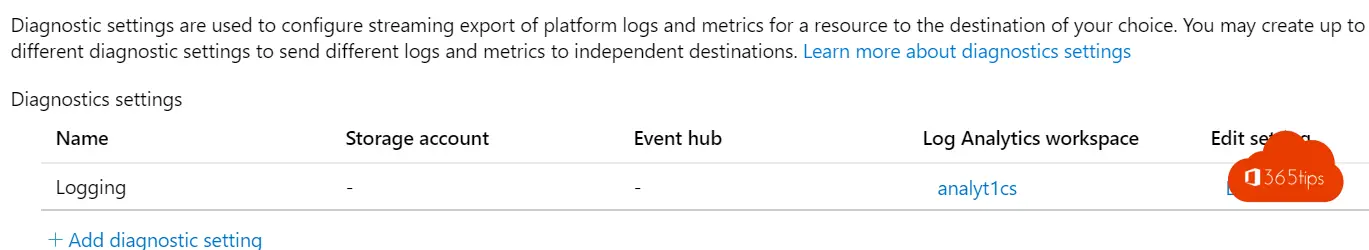

Naviguer vers les paramètres de diagnostic

choisir un nom pour les paramètres de diagnostic

Choisissez les journaux que vous souhaitez mettre en forme.

Journaux d'audit

Sign In Logs

Sélectionnez "envoyer à log Analytics".

Choisissez votre abonnement

Choisissez votre espace de travail

...

C'est tout !

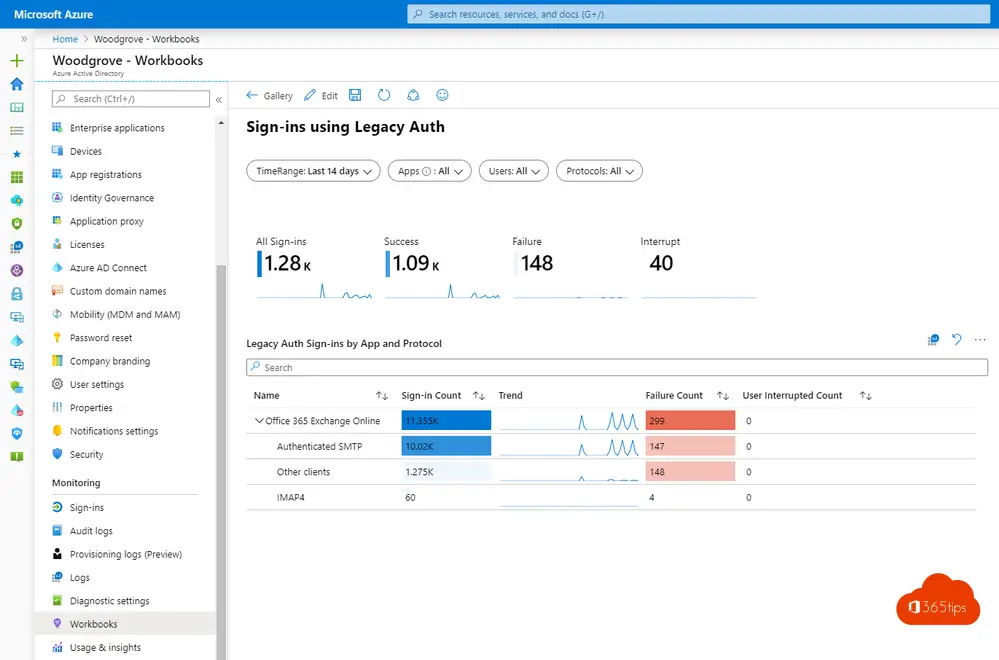

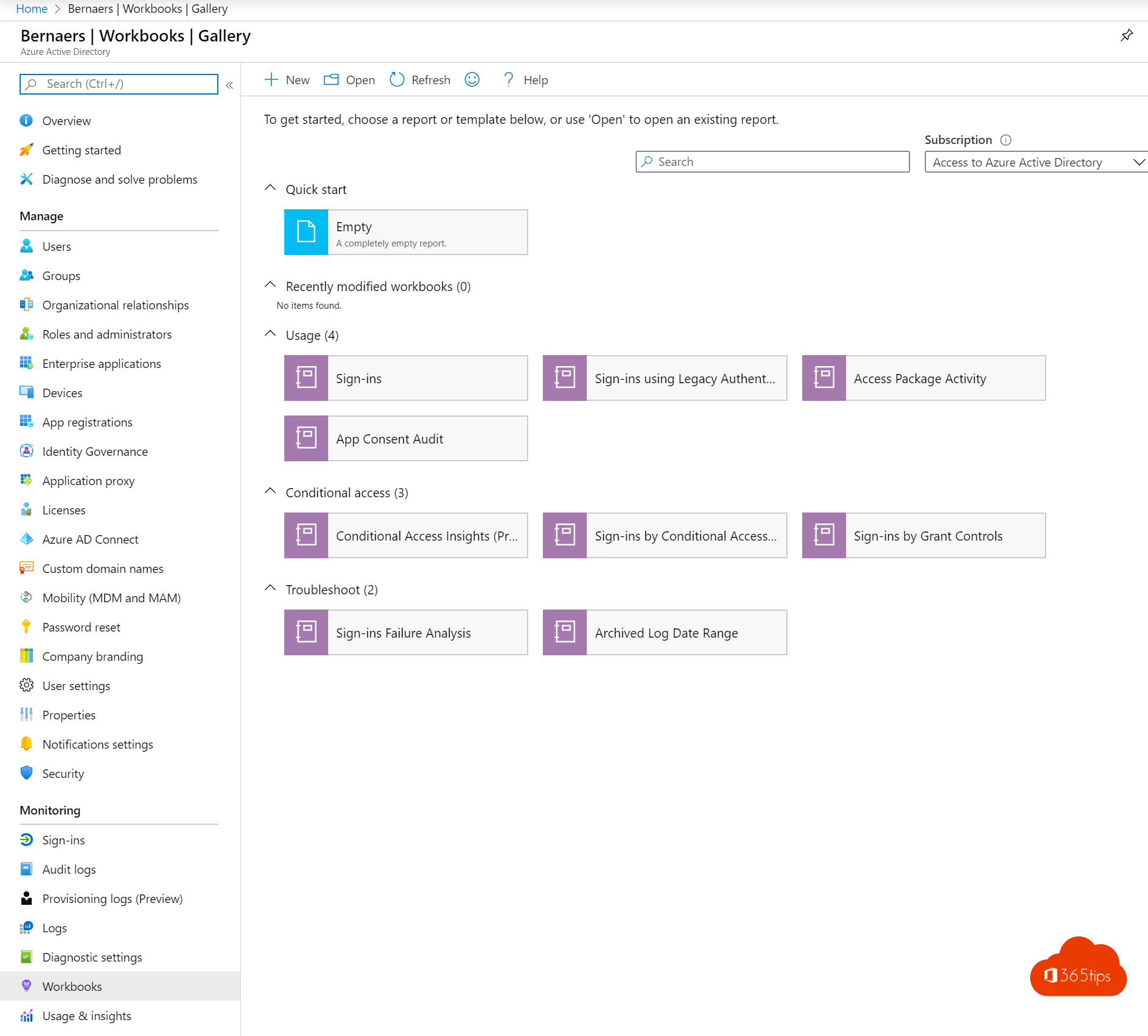

Cahiers d'exercices

Naviguer vers les classeurs

Il s'agit de modèles de "classeurs" créés par Microsoft, qui vous permettent d'obtenir des rapports et des informations clairs plus facilement, sans interactions.

Sélectionnez le journal souhaité.

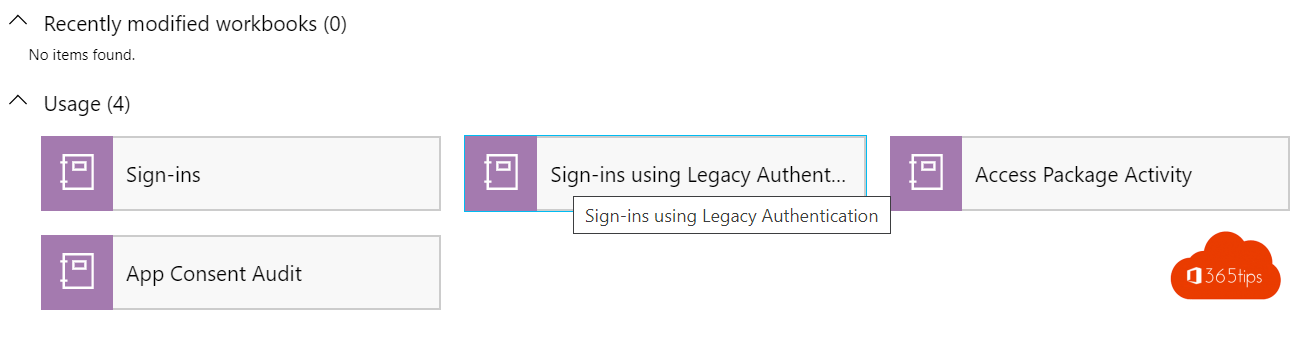

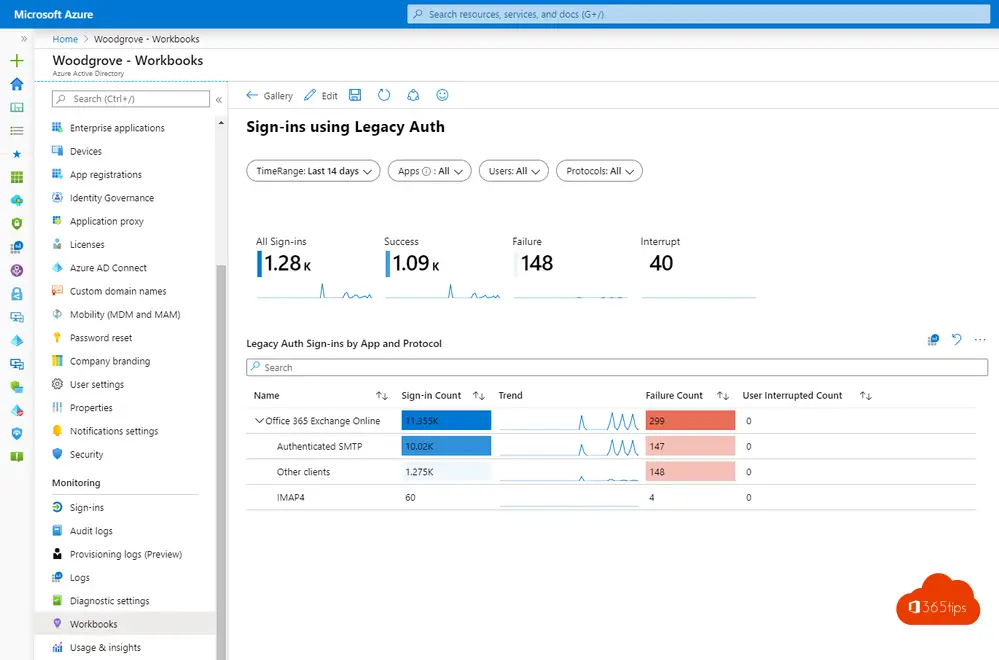

Authentification héritée

Dans ce cas, vous voulez être en mesure de voir combien d'applications ou d'utilisateurs utilisent encore aujourd'hui l'authentification héritée.

Vous pouvez voir cela dans le classeur - Authentification héritée

Cliquez sur :

Vous disposez désormais d'informations sur le nombre de connexions et les tendances au sein de votre organisation.

Utile pour : Effectuer des ajustements si nécessaire.

Voir les risques de l'échec de l'authentification

Malheureusement, les risques de connexion réussie sont également présents....

Vous souhaitez désactiver l'authentification de base ?

Alors commencez avec Azure Active Directory Security Defaults !