Start mit Office 365 Secure Score

Angesichts der Entwicklung zu Office 365 und Micrsoft Teams wird es immer wichtiger, Sicherheitssysteme wie die Multi-Faktor-Authentifizierung einzubinden.

Wie fängt man am besten an? Was sind die ersten technischen Schritte der Aktivierung?

In diesem Blog beschreibe ich einige Schritte, die Sie unternehmen können, um mit Office 365, Teams und Microsoft Azure sicherer zu arbeiten.

Sensibilisierungskampagnen von Office 365

Angriffssimulator

Es gibt verschiedene Möglichkeiten, innerhalb Ihrer Organisation etwas zu bewirken, wenn es um Security Sensibilisierung oder Bewusstsein. Unruhe zu stiften ist nie eine gute Idee. Allerdings können Sie dies auch mit einer positiven Einstellung angehen.

Sie können z. B. einen Angriffssimulator einsetzen. So erhalten Sie ein realistisches Bild des Risikos in Ihrer Organisation. Sie werden schnell feststellen, dass Sie eine relativ hohe Punktzahl erreichen werden, wenn Sie eine niedrige security-Wahrnehmung haben.

Diese Tatsache gibt Ihnen die Möglichkeit, eine erste Sicherheitsspur zu legen.

Was ist ein Angriffssimulator?

Ein Angriffssimulator sendet eine fiktive E-Mail an alle Mitarbeiter Ihres Unternehmens. In dieser E-Mail werden Sie aufgefordert, Ihren Benutzernamen und Ihr Kennwort einzugeben. Leider werden viele Menschen ihre E-Mail-Adresse und ihr Kennwort ungefragt angeben.

Oftmals unüberwindbar. Eine einzige Person, die auf eine Phishing-E-Mail hereinfällt, kann eine ganze Organisation außer Kontrolle bringen. Sie werden vielleicht verstehen, dass Sie, wenn Sie ein Konto in einer Umgebung haben, schnell viel Einfluss nehmen, um auf das nächste Konto zuzugreifen, um in aller Ruhe ein Konto mit mehreren Privilegien zu bewerten. VPN-Zugang, oder Office 365 Administrator-Konten. Domain-Administrator-Rechte also volle Kontrolle. Das neue Hacking geschieht sogar von office 365 aus auf On-Premises.

Eine Angriffssimulation ist sehr einfach zu erstellen. Mit diesem Assistenten können Sie problemlos eine E-Mail erstellen, die Sie an die gesamte Organisation verteilen können. In den dafür vorgesehenen Berichten können Sie das Ergebnis live verfolgen. Dies lässt sich auch ohne IT-Kenntnisse perfekt einrichten und durchführen. Die Sicherheitsabteilung oder der Datenschutzbeauftragte können sich also an die Arbeit machen.

Security Standardeinstellungen für Microsoft 365 und Microsoft Azure

Was ist Azure AD Security Standardwerte

Für Azure Active Directory. Office 365 und die Identitätsdatenbank von Azure gibt es seit kurzem eine Lösung von Microsoft, die mehrere Sicherheitssysteme integriert. 'Security Standardeinstellungen'

Aktivierung von MFA, Conditional Access und Sperrung von Altlasten

Security defaults ist eine einzelne Option, die Sie einfach aktivieren können und die mehrere Sicherheitsimplementierungen durchführt. Die erste Sicherheitsüberprüfung ist die Multi-Faktor-Authentifizierung. Mit Security Defaults ist es möglich, MFA zu aktivieren und von allen Benutzern zu verlangen, dass sie sich über die Authenticator App mit Office 365 verbinden. Mit dieser Voreinstellung wird auch der bedingte Zugriff (Conditional Access) und die Sperrung von Legacy-Protokollen aufgehoben. Wie z.B. IMAP, POP3. Wir alle kennen das aus den 2000er Jahren, als wir noch Skynet verwenden mussten, um unsere E-Mail-Postfächer zu konfigurieren.

Sie können die Standardeinstellungen von Security über diesen Artikel aktivieren.

Starke Sicherheitsaspekte

In den ersten 30 Tagen der Aktivierung von Office 365, Microsoft 365 oder Microsoft Teams empfiehlt Microsoft dringend, die Empfehlungen von security zu befolgen. Einfache Maßnahmen sind:

- Grundlegende Schutzmaßnahmen für Administratoren

- Aktivierung und Analyse der Protokollierung

- Grundlegender Schutz der Identität

- Tenant Konfiguration

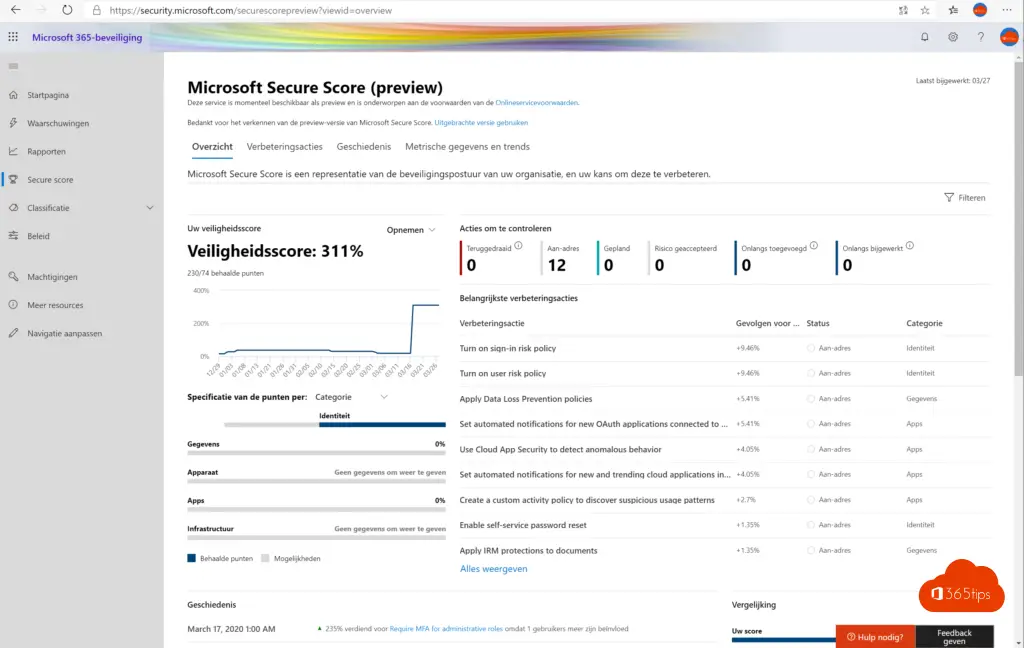

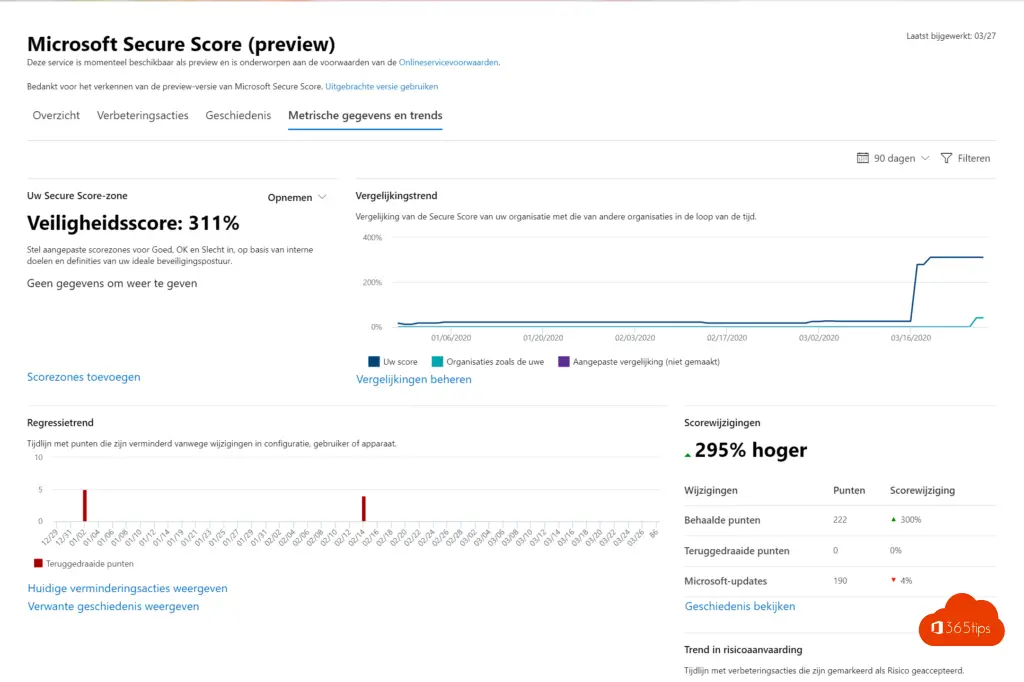

Microsoft SecureScore

Der Microsoft Secure Score ist ein Maß für die Sicherheit Ihres Unternehmens. Eine höhere Zahl bedeutet, dass mehr Verbesserungsmaßnahmen aktiviert wurden. Securescore ist ein Dienst, der nicht nur die Sicherheitskonfiguration Ihrer Office 365 Umgebung erfasst, sondern auch Sicherheitsempfehlungen zur Kontrolle und zu den Funktionen in anderen Microsoft-Diensten, einschließlich Azure AD unter Kontrolle.

Securescore Allgemeiner Überblick

- Sicherheitsbewertung für Daten, Geräte, Anwendungen und Infrastruktur.

Akzeptierter Risikowert

- Schmerzhaft, aber 100% richtig. Wenn Sie hier einen Wert von 0 % haben, stimmen Sie zu, dass Sie keine Maßnahmen zum Schutz Ihrer Daten vor möglichen Risiken getroffen haben.

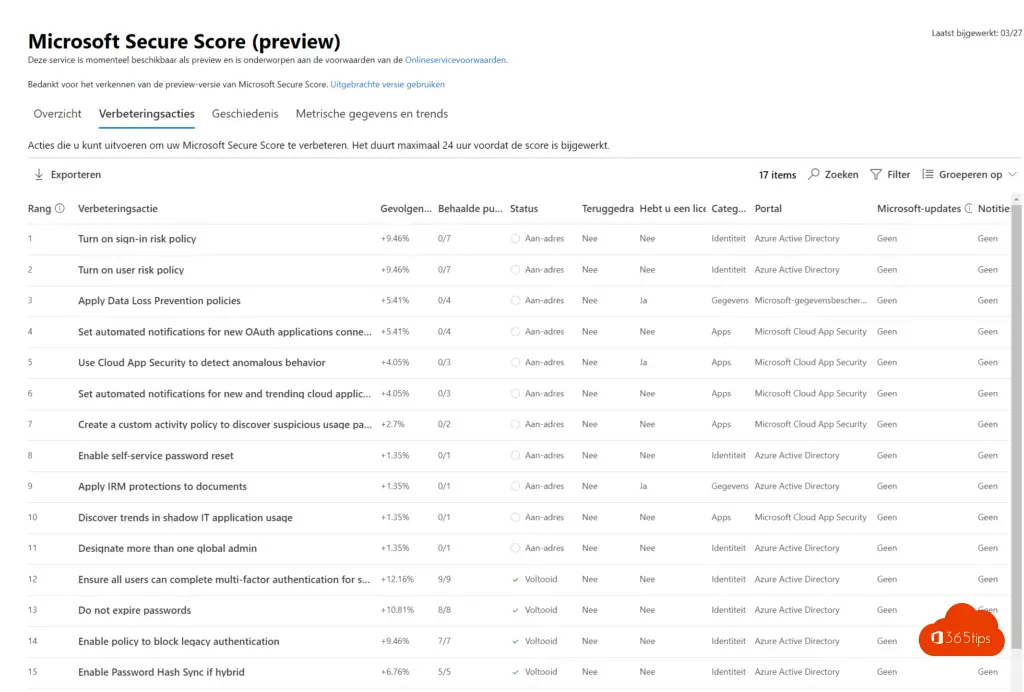

Maßnahmen zur Verbesserung

- Verbesserungsmaßnahmen wie Risikorichtlinien, Schutz vor Datenverlusten, Zurücksetzen von Passwörtern per Selbstbedienung.

| Klasse | Maßnahmen zur Verbesserung | Beschreibung |

| 1 | Aktivieren Sie die Risikopolitik für die Anmeldung | Durch die Aktivierung der Richtlinie für das Anmeldungsrisiko wird sichergestellt, dass verdächtige Anmeldungen für die Multi-Faktor-Authentifizierung herausgefordert werden. |

| 2 | Benutzerrisikopolitik einschalten | Bei aktivierter Benutzerrisikopolitik, Azure AD erkennt die Wahrscheinlichkeit dass ein Benutzerkonto kompromittiert wurde. Als Administrator können Sie eine Richtlinie für den bedingten Zugriff auf Benutzerrisiken konfigurieren, um automatisch auf ein bestimmten Benutzerrisikostufe reagiert. Sie können zum Beispiel den Zugriff auf Ihre Ressourcen sperren oder eine Passwortänderung verlangen, um ein Benutzerkonto wieder in einen sauberen Zustand zu versetzen. |

| 3 | Anwendung von Richtlinien zur Verhinderung von Datenverlusten | Richtlinien zur Vermeidung von Datenverlusten (DLP) können zur Einhaltung von Geschäfts Unternehmensstandards und Branchenvorschriften, die den Schutz sensibler Informationen, um eine versehentliche oder böswillige Offenlegung zu verhindern. DLP sendet Warnungen nachdem es nach potenziell sensiblen Daten gescannt hat, wie z. B. security und Kreditkartennummern, in Exchange Online und SharePoint Online. Die Einrichtung von DLP Richtlinien können Sie sensible Daten identifizieren, überwachen und automatisch schützen. Informationen. |

| 4 | Legen Sie automatische Benachrichtigungen für neue OAuth-Anwendungen fest, die mit Ihrer Unternehmensumgebung | Mit App-Berechtigungsrichtlinien können Sie den Missbrauch von Open Authorization (OAuth) Missbrauch im Unternehmen aufdecken, indem Sie trendige Anwendungen anhand der Nutzung & gewährten Berechtigungen. |

| 5 | Verwenden Sie Cloud App Security , um anomales Verhalten zu erkennen. | Cloud App Security Richtlinien zur Erkennung von Anomalien bieten User & Entity Verhaltensanalyse (UEBA) und fortschrittliche Bedrohungserkennung in Ihrer Cloud Umgebung. |

| 6 | Legen Sie automatische Benachrichtigungen für neue und trendige Cloud-Anwendungen in Ihrem Unternehmen | Mit Cloud-Discovery-Richtlinien können Sie Warnungen einstellen, die Sie benachrichtigen, wenn neue Anwendungen in Ihrer Organisation entdeckt werden. |

| 7 | Erstellen Sie eine benutzerdefinierte Aktivitätsrichtlinie, um verdächtige Nutzungsmuster zu erkennen. | Die Aktivitätsrichtlinien von Cloud App Security helfen Ihnen, riskantes Verhalten zu erkennen, Verstöße oder verdächtige Daten in Ihrer Cloud-Umgebung zu erkennen. Falls erforderlich, können Sie können Sie auch Arbeitsabläufe zur Behebung integrieren. |

| 8 | Zurücksetzen des Kennworts per Selbstbedienung aktivieren | Mit der Self-Service-Kennwortrücksetzung in Azure ADmüssen die Benutzer nicht mehr Helpdesk einschalten, um Passwörter zurückzusetzen. Diese Funktion funktioniert gut mit Azure AD dynamisch gesperrten Passwörtern, die verhindern, dass leicht zu erratende Passwörter verwendet werden. |

| 9 | Anwendung des IRM-Schutzes auf Dokumente | Die Verwendung von Schutzmechanismen zur Verwaltung von Informationsrechten (IRM) für E-Mail- und Dokumenten verhindert die versehentliche oder böswillige Offenlegung von Daten außerhalb des Ihrer Organisation. Angreifer, die es auf bestimmte, hochwertige Daten abgesehen haben werden daran gehindert, sie ohne Benutzeranmeldung zu öffnen. |

| 10 | Entdecken Sie Trends bei der Nutzung von Schatten-IT-Anwendungen | Fügen Sie eine Datenquelle im automatischen Protokoll-Upload für Cloud App Security Discovery hinzu, um Anwendungen in Ihrer Organisation zu identifizieren, die ohne offizielle Genehmigung laufen. Nach der Konfiguration wird Cloud App Security Discovery Firewall-Verkehrsprotokolle analysieren, um einen Einblick in die Nutzung von Cloud-Anwendungen Nutzung und die security Situation zu verschaffen. |

| 11 | Benennen Sie mehr als einen globalen Administrator | Mehr als ein globaler Administrator ist hilfreich, wenn Sie nicht in der Lage sind nicht in der Lage sind, die Bedürfnisse oder Verpflichtungen Ihrer Organisation zu erfüllen. Es ist wichtig, einen einen Delegierten oder ein Notfallkonto zu haben, auf das jemand aus Ihrem Team im falls erforderlich. Außerdem können sich die Administratoren so gegenseitig auf Anzeichen eines Verstoßes. |

| 12 | Sicherstellen, dass alle Benutzer die Multi-Faktor-Authentifizierung für einen sicheren Zugang | Die Multi-Faktor-Authentifizierung (MFA) hilft, Geräte und Daten zu schützen, die die für diese Benutzer zugänglich sind. Das Hinzufügen weiterer Authentifizierungsmethoden, wie die Microsoft Authenticator App oder eine Telefonnummer, erhöht den Schutz, wenn ein Faktor gefährdet ist. |

| 13 | Passwörter nicht ablaufen lassen | Untersuchungen haben ergeben, dass die Sicherheit von Passwörtern abnimmt, wenn diese regelmäßig zurückgesetzt werden, Passwörter unsicherer werden. Die Benutzer neigen dazu, ein schwächeres Passwort zu wählen und und variieren es bei jedem Zurücksetzen leicht. Wenn ein Benutzer ein starkes Kennwort erstellt (lang, komplex und ohne pragmatische Wörter), sollte es in 60 Tagen noch genauso in 60 Tagen noch genauso sicher sein wie heute. Es ist Microsofts offizieller security Standpunkt, dass Kennwörter nicht ohne besonderen Grund in regelmäßigen Abständen ablaufen sollten. |

| 14 | Aktivieren Sie die Richtlinie zum Blockieren der Legacy-Authentifizierung | Durch die Blockierung der Legacy-Authentifizierung wird es für Angreifer schwieriger, sich Zugriff. Office 2013-Clientanwendungen unterstützen standardmäßig die Legacy-Authentifizierung. Legacy bedeutet, dass sie entweder den Microsoft Online Sign-in Assistant oder einfache Authentifizierung. Damit diese Clients moderne Authentifizierungsfunktionen verwenden können Authentifizierungsfunktionen verwenden können, müssen für den Windows Client Registrierungsschlüssel festgelegt werden. |

| 15 | Kennwort-Hash-Synchronisierung aktivieren, falls hybrid | Die Kennwort-Hash-Synchronisierung ist eine der Anmeldemethoden, die zur eine hybride Identität zu erreichen. Azure AD Connect synchronisiert einen Hash, des Hash des Kennworts eines Benutzers von einer lokalen Active Directory-Instanz mit einer Cloud-basierten Azure AD Instanz. Die Kennwort-Hash-Synchronisierung hilft durch die Anzahl der Passwörter, die Ihre Benutzer verwalten müssen, auf ein einziges zu reduzieren. Die Aktivierung der Kennwort-Hash-Synchronisierung ermöglicht auch die Berichterstattung. |

| 16 | Eingeschränkte administrative Rollen verwenden | Eingeschränkte Administratoren sind Benutzer, die mehr Rechte haben als Standard Benutzer, aber nicht so viele Privilegien wie globale Administratoren. Die Nutzung von eingeschränkten Administratorenrollen zur Durchführung der erforderlichen administrativen Arbeit wird die Anzahl der Inhaber globaler Administratorrollen mit hohem Wert und großer Auswirkung, die Sie haben. Wenn Sie Benutzern Rollen wie Passwort-Administrator oder Exchange Online Administrator anstelle von Global Administrator zuweisen, verringert sich die Wahrscheinlichkeit, dass ein die Wahrscheinlichkeit, dass ein privilegiertes globales Administratorkonto missbraucht wird. |

| 17 | MFA für administrative Rollen voraussetzen | Die Forderung nach Multi-Faktor-Authentifizierung (MFA) für alle administrativen Rollen macht es Angreifern schwerer, auf Konten zuzugreifen. Administrative Rollen haben höhere Berechtigungen als normale Benutzer. Wenn eines dieser Konten werden, sind wichtige Geräte und Daten angreifbar. |

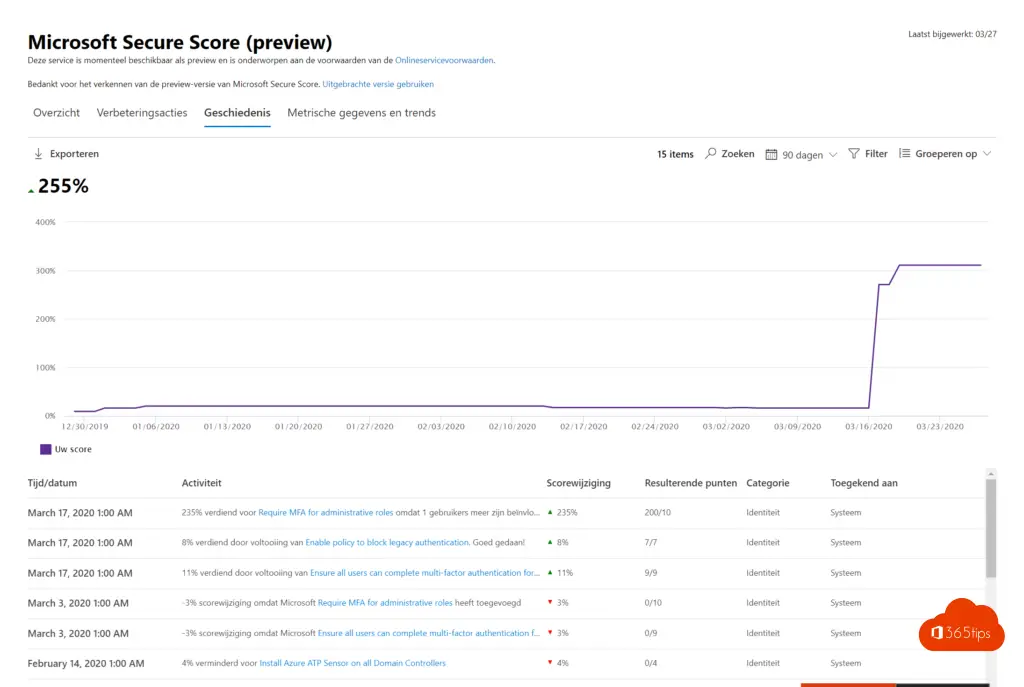

Geschichte

- Die Verlaufsansicht zeigt, welche Maßnahmen Sie bereits durchgeführt haben. Nützlich für eine gute Berichterstattung über den Reifegrad Ihrer Organisation.

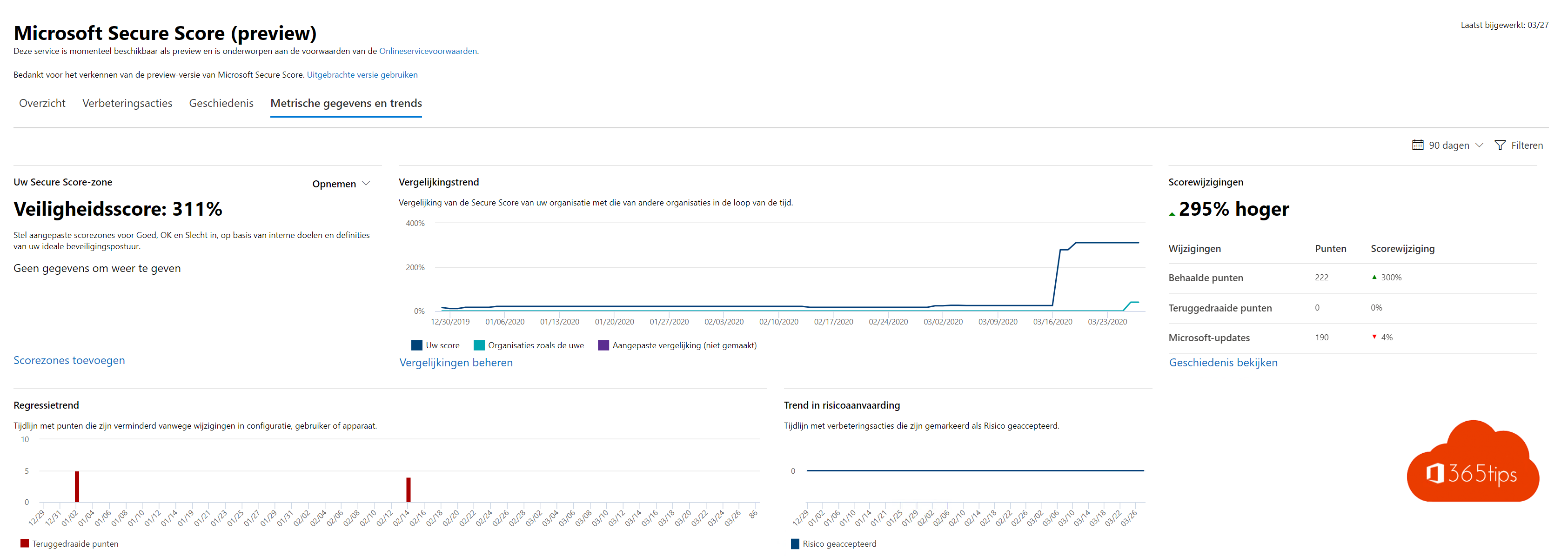

Metrische Daten und Trends

- Vergleichen Sie. Das ist zwar kein guter Weg, um Risiken zu eliminieren, aber ein guter Mittelwert.

Zusammenfassung

Microsoft Secure Score ist der perfekte Ausgangspunkt, um Einblicke in die Sicherheit zu erhalten, die Sie verbessern können. Securescore zeigt die aktivierbaren Funktionen, Hinweise und Sicherheitsfunktionen an.

Wenn es noch Reibungen zwischen den Bedürfnissen gibt, kann man mit arbeiten: Awareness-Kampagne innerhalb von Office 365, aber auch der Nicht-Gläubige selbst kann überprüfen, an welcher Stelle er sich zuletzt eingeloggt hat. Riskante Anmeldungen sind eine dritte Möglichkeit, die es sehr aufschlussreich macht, sich für eine sicherere Umgebung zu entscheiden.

In den Verbesserungsmaßnahmen, die Sie in diesem Test finden könnentenant nicht weniger als 17 Ratschläge zu finden, die alle realistisch umzusetzen sind.

Verwandte Blogs

Fahrplan für die Sicherheit Office 365 in den ersten 30, 60, 90 Tagen

Überprüfen Sie, an welchem Ort Sie sich angemeldet haben, um sicherzugehen, dass Sie nicht gehackt wurden

die 10 security Empfehlungen, die wir jetzt, da wir von zu Hause aus arbeiten, umsetzen müssen!